Ogni anno il Rapporto Clusit ci restituisce una fotografia dello stato della cybersecurity in Italia e nel mondo. E ogni anno, purtroppo, la fotografia peggiora.

Il Rapporto Clusit 2026 – pubblicato a marzo, con i dati relativi al 2025 – ha introdotto per la prima volta una categoria di gravità chiamata “Extreme”, collocata al di sopra di “Critical”.

Non è un aggiustamento tecnico: è un segnale preciso. Gli attacchi più devastanti non sono più casi isolati, ma una componente stabile dello scenario globale.

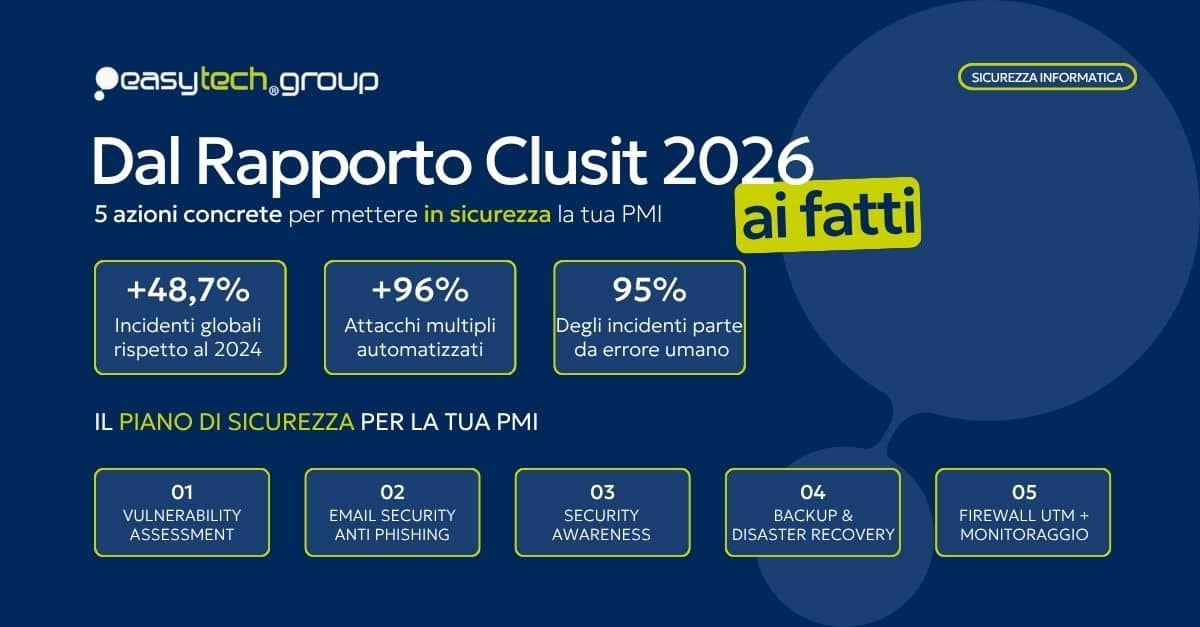

Nel 2025 sono stati registrati 5.265 incidenti informatici noti a livello globale, con un incremento del +48,7% rispetto al 2024, il dato più alto mai rilevato dal Clusit in 14 anni di analisi. In Italia la situazione è in linea con questa tendenza: gli IP univoci infetti sono più che raddoppiati rispetto all’anno precedente, passando da 180.486 a 390.525.

Se stai pensando “la mia azienda è troppo piccola per essere un bersaglio”, sappi che è esattamente quello che pensavano molte delle imprese che hanno subito un attacco. Il dato che più deve far riflettere le PMI è la crescita del +96% degli attacchi “Multiple Targets”: campagne massive e automatizzate che non scelgono le vittime in base alla dimensione, ma in base alla loro esposizione.

Chi non ha difese adeguate, indipendentemente da quanti dipendenti ha, è un bersaglio valido.

Allora cosa fare, concretamente?

Abbiamo selezionato 5 azioni che ogni PMI dovrebbe introdurre oggi, direttamente ispirate ai dati e alle evidenze del Rapporto Clusit 2026.

1. Scopri dove sei esposto: fai un Vulnerability Assessment

Non puoi difendere ciò che non conosci. Eppure, nel 2025 il numero di sistemi italiani con servizi critici esposti su Internet è aumentato del 31%, arrivando a circa 31.500. Servizi come telnet (protocollo per l’accesso remoto ai dispositivi), RDP (il sistema che permette di controllare un computer da remoto) e SMB (il protocollo usato per condividere file e stampanti in rete) – spesso dimenticati o mai configurati correttamente – rappresentano porte aperte verso l’infrastruttura aziendale.

Un Vulnerability Assessment è il punto di partenza obbligatorio: un’analisi sistematica dell’infrastruttura IT che identifica le vulnerabilità presenti prima che lo facciano gli attaccanti. Non si tratta di un’attività “una tantum”: le vulnerabilità cambiano, il software si aggiorna, le configurazioni si modificano. La sicurezza è un processo continuo, non un prodotto da comprare una volta.

Affiancare al Vulnerability Assessment un sistema di RMM (Remote Monitoring and Management) consente poi di monitorare continuamente lo stato dell’infrastruttura, ricevere alert in tempo reale e intervenire prima che un problema tecnico diventi un incidente di sicurezza.

2. Proteggi le email aziendali: il phishing è diventato più pericoloso

La posta elettronica resta il vettore di attacco preferito dai cybercriminali, e nel 2025 ha subito un’evoluzione significativa. Il phishing generico è in calo, ma crescono in modo preoccupante gli attacchi mirati alle credenziali corporate (+10 punti percentuali rispetto al 2024). Sono email costruite ad hoc, che imitano comunicazioni interne, richieste di accesso a strumenti aziendali o notifiche di fornitori.

Dietro questa evoluzione c’è una ragione precisa: l’intelligenza artificiale. I cybercriminali utilizzano strumenti AI per personalizzare i messaggi su larga scala, rendendoli sempre più difficili da riconoscere per l’utente medio.

Quasi tre invii su quattro (73,1%) rilevati in Italia nel 2025 sono risultati individuali e mirati. Non si tratta più di email con errori grammaticali e link sospetti evidenti: si tratta di messaggi che sembrano legittimi.

La risposta deve essere su due livelli: tecnologico e umano. Sul fronte tecnologico, un sistema di Email Security con filtri antispam avanzati, analisi degli allegati e protezione contro lo spoofing riduce drasticamente la superficie di attacco. Sul fronte umano – ne parliamo nel prossimo punto – la formazione è indispensabile.

3. Forma i tuoi dipendenti: il 95% degli incidenti parte da un errore umano

Il dato è noto, ma vale la pena ripeterlo perché spesso viene sottovalutato: il 95% degli incidenti di sicurezza informatica ha origine da un errore umano. Un clic su un link sbagliato, una password condivisa, un allegato aperto senza verificare il mittente.

La tecnologia da sola non basta. Se un dipendente clicca su un link di phishing sufficientemente convincente, nessun firewall può fermare le conseguenze. Ecco perché la Security Awareness – la formazione continua dei dipendenti sui rischi informatici – è una delle azioni più efficaci che un’azienda possa intraprendere.

I programmi di formazione efficaci non si limitano a un corso annuale: prevedono simulazioni di phishing, aggiornamenti periodici sulle nuove tecniche di attacco e test pratici che allenano il personale a riconoscere le minacce reali. Il Rapporto Clusit 2026 segnala che le aziende più preparate stanno registrando una crescita nella consapevolezza interna, con adozione crescente di sistemi di rilevazione e programmi di formazione strutturati.

Investire in Security Awareness non è un costo: è una riduzione diretta del rischio.

4. Metti al sicuro i tuoi dati: backup gestito e piano di Disaster Recovery

Il ransomware continua a essere uno degli strumenti più utilizzati dal cybercrime. Il meccanismo è semplice e devastante: i dati aziendali vengono cifrati, l’attività si blocca, e l’unica via d’uscita sembra essere il pagamento del riscatto. Nel 2025 il Malware – la categoria di software malevolo che include anche il ransomware – resta la tecnica di attacco più utilizzata (24,9% degli incidenti noti), in crescita del +18% rispetto al 2024.

La risposta non è sperare di non essere colpiti. La risposta è essere pronti a ripartire anche se si viene colpiti.

Un backup gestito correttamente – con copie multiple, off-site e verificate periodicamente – garantisce che i dati siano recuperabili. Un piano di Disaster Recovery definisce in anticipo le procedure da seguire in caso di incidente, riducendo i tempi di fermo operativo e limitando i danni.

La domanda che ogni imprenditore dovrebbe porsi è: se domani mattina i miei sistemi fossero inaccessibili, in quanto tempo potrei tornare operativo? Se la risposta non è precisa, è il momento di strutturare un piano.

5. Proteggi la rete aziendale con un Firewall UTM e monitoraggio 24/7

Il perimetro della rete aziendale è cambiato radicalmente negli ultimi anni: lavoro da remoto, dispositivi personali connessi alla rete aziendale, accessi VPN, servizi cloud. Tutto questo ha ampliato la superficie di attacco in modo significativo.

Nel 2025 gli attacchi basati sullo sfruttamento di vulnerabilità sono cresciuti del +65%, e gli attacchi DDoS – spesso usati come diversivo per mascherare infiltrazioni più profonde – sono aumentati del +26% solo in Italia, con 5.930 eventi registrati.

Un Firewall UTM (Unified Threat Management) non è semplicemente un firewall tradizionale: integra in un unico dispositivo la gestione del traffico di rete, il filtraggio dei contenuti, la protezione da intrusioni, il controllo degli accessi VPN e molto altro. Affiancato a un sistema di monitoraggio attivo, capace di rilevare comportamenti anomali in tempo reale, diventa uno strumento fondamentale per tenere sotto controllo tutto ciò che entra ed esce dalla rete.

Il monitoraggio non può essere lasciato al caso o verificato solo quando si sospetta un problema: deve essere continuo, strutturato e affidato a professionisti che sappiano interpretare gli alert e intervenire tempestivamente.

Sicurezza informatica: un percorso, non un prodotto

Le 5 azioni descritte non sono una checklist da spuntare una volta e dimenticare. Sono il punto di partenza di un percorso strutturato verso una postura di sicurezza adeguata al contesto attuale.

Il Rapporto Clusit 2026 è esplicito sul punto: le minacce cyber hanno ormai assunto una dimensione di rischio esistenziale per la maggior parte delle organizzazioni, indipendentemente dalla loro dimensione o settore. Adeguare le misure di prevenzione e protezione non è più rinviabile.

Vuoi sapere qual è il tuo reale livello di esposizione al rischio cyber?

Contattaci per una consulenza: analizziamo insieme la tua infrastruttura e ti proponiamo un piano di sicurezza su misura. Gestiamo oltre 200 firewall UTM, monitoriamo 4.200 dispositivi 24/7 e siamo certificati ISO/IEC 27001:2022, perché la sicurezza della tua azienda non può essere affidata al caso.

FONTE: Clusit