Cos’è l’Internet of Things (IoT)

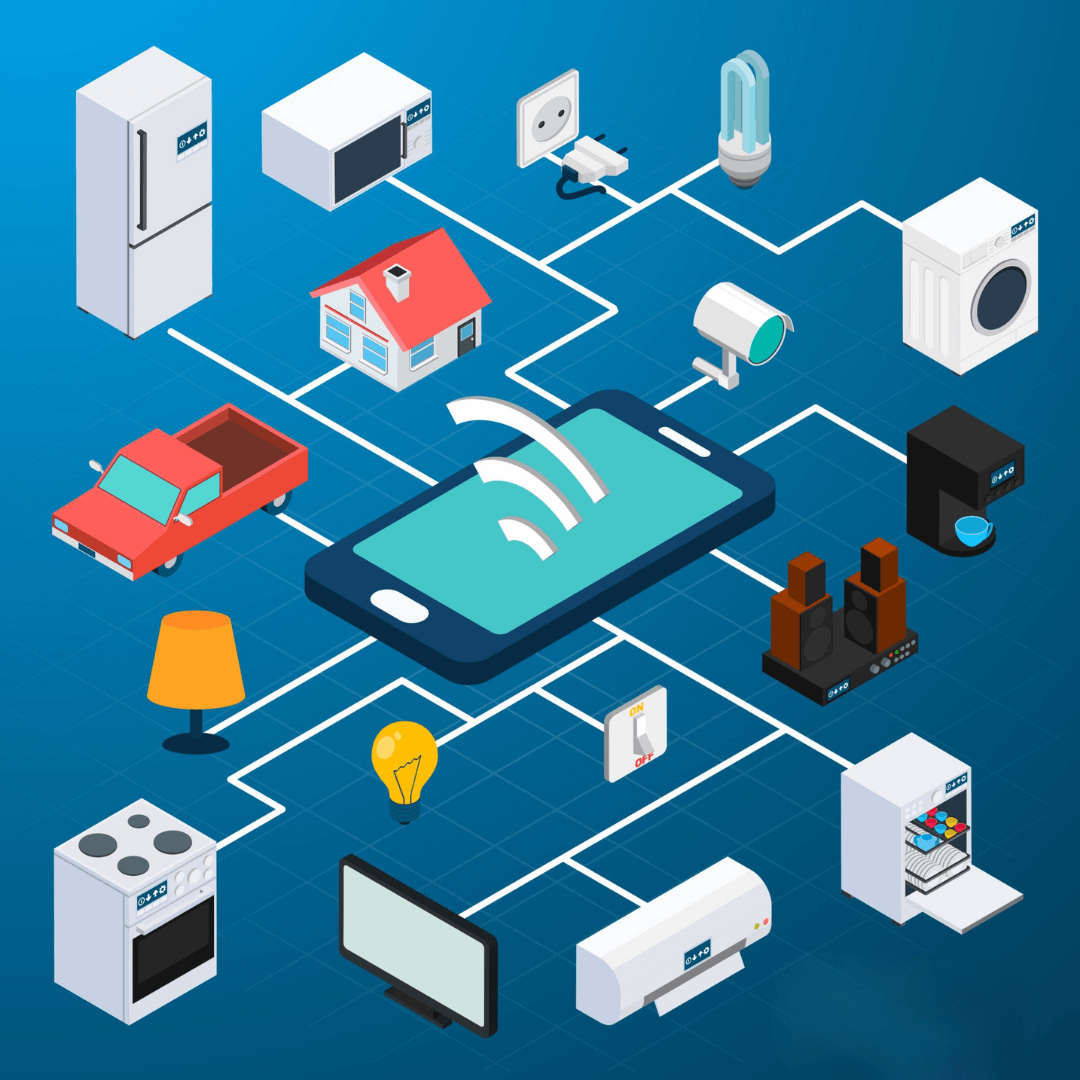

IoT, acronimo di “Internet of Things” (Internet delle cose), si riferisce alla rete di oggetti e dispositivi di uso quotidiano incorporati con tecnologia, software e sensori in grado di comunicare e scambiare dati attraverso internet o altre reti di comunicazione senza fili; comprendono quindi qualsiasi “cosa” collegabile in wireless a una rete Internet e consentono di monitorare da remoto un dispositivo che si trova a casa, in ufficio o in qualsiasi altra parte del mondo. Il loro obiettivo è quello di creare un ambiente interconnesso in grado di migliorare efficienza, produttività e qualità della vita attraverso una maggiore automazione e una migliore raccolta e analisi dei dati.

Quali sono i vantaggi dell’IoT?

Incremento dell’Efficienza

Le interazioni tra macchine garantiscono una maggiore efficienza, liberando tempo che può essere impiegato in altre attività.

Automatizzazione dei Processi

L’automazione uniforma le attività, migliorando la qualità del servizio e riducendo la necessità di intervento umano

Riduzione dei Costi

Automatizzazione ed efficienza aumentate possono ridurre sprechi e costi, rendendo più conveniente la produzione e la distribuzione di beni

Miglioramento del Controllo Qualità

Le attrezzature IoT migliorano la comunicazione tra dispositivi, consentendo un maggior controllo sulla qualità dei prodotti.

Aumento della Trasparenza

L’accesso istantaneo alle informazioni da qualsiasi luogo e dispositivo semplifica i processi decisionali e porta a una maggiore trasparenza.

Rischi e minacce dell’IoT

Con l’espansione della rete dei dispositivi IoT, e quindi connessi a Internet, ogni giorno un’enorme quantità di informazioni viene trasferita online; questo, apre la porta a una vasta gamma di opportunità, consentendo nuove modalità di interazione e di gestione dei dati. Tuttavia, questo fenomeno, se da un lato offre opportunità di avanzamento e automazione, dall’altro pone serie questioni riguardanti la privacy e la sicurezza dei dati.

L’utilizzo di dispositivi IoT con accesso diretto a Internet senza l’adozione di adeguate precauzioni e strategie di sicurezza può risultare dannoso e rischioso perché espone i dati sensibili a potenziali attacchi esterni e, nei casi più gravi, potrebbe rendere possibile l’accesso da parte di cybercriminali, con conseguenze potenzialmente disastrose.

Nonostante il crescente rischio e la sempre più ampia superficie di attacco, la sicurezza IoT viene spesso trascurata o considerata con poca attenzione. Questo comporta un grave pericolo per le aziende, poiché ogni dispositivo può diventare un varco verso la rete aziendale. Una volta che gli attaccanti riescono ad accedere tramite un dispositivo, possono muoversi liberamente all’interno delle risorse aziendali, mettendo a rischio risorse di elevato valore e conducendo attività dannose come il furto di dati sensibili.

Le vulnerabilità più comuni dei dispositivi IoT

Le potenziali vulnerabilità legate ai dispositivi IoT comprendono una serie di punti deboli, tra cui patch e aggiornamenti irregolari, uso di credenziali di accesso inefficaci o predefinite e reti poco sicure. Molto spesso, i proprietari dei dispositivi IoT tendono a configurarli lasciando poi le impostazioni di default come nome utente e password e trascurando la necessità di adottare misure di sicurezza aggiuntive. Questo apre la porta a possibili attacchi informatici, mettendo a rischio l’intero ambiente IT. Pertanto, è cruciale adottare una gestione attenta dei dispositivi IoT e implementare protocolli di sicurezza rigorosi nelle strategie informatiche aziendali, per proteggere le reti da potenziali minacce.

Lo standard ISO/IEC 27400:2022 e il GDPR

A giugno 2022, l’International Organization for Standardization – la più importante organizzazione a livello mondiale per la definizione di norme tecniche – ha introdotto la norma ISO 27400:2022 che traccia le linee guida tecniche e organizzative per proteggere i dispositivi IoT e i dati ad essi associati. Tale standard si propone di mitigare i rischi associati a questi sistemi, introducendo controlli di sicurezza e privacy. Norme internazionali come la ISO/IEC 27400 e il GDPR forniscono supporto nella protezione dei dispositivi e dei dati IoT.

Queste linee guida, sebbene non obbligatorie, offrono utili indicazioni per garantire la sicurezza informatica e la privacy dei sistemi IoT, identificando diverse fonti di rischio come: le vulnerabilità del sistema; la qualità delle componenti; la mancanza di competenze e l’errore umano; l’intenzione malevola di alcuni individui; l’uso di sistemi esterni per attacchi; fenomeni naturali e la mancanza di governance organizzativa, suggerendo controlli specifici per mitigarli.

Le best practices per migliorare la sicurezza dei dispositivi IoT

PASSWORD E SISTEMI DI AUTENTICAZIONE ROBUSTI

Cambiare le credenziali predefinite rappresenta il primo e più importante passo per garantirne la sicurezza. È fondamentale utilizzare password uniche e robuste; evitare di utilizzare le stesse credenziali su più dispositivi e assicurarsi che i sistemi di archiviazione delle password siano criptati e sicuri. Inoltre, l’implementazione di un sistema di autenticazione a più fattori (MFA) rafforza ulteriormente la sicurezza.

INVENTARIO DEI DISPOSITIVI IoT

L’identificazione e la catalogazione dei dispositivi migliora notevolmente la sicurezza. Essere consapevoli di tutti i dispositivi collegati alla rete è essenziale per proteggerli efficacemente, poiché è difficile garantire la sicurezza di dispositivi non identificati che rappresenterebbero un possibile vettore di attacco.

APPLICARE PATCH E AGGIORNAMENTI

Analogamente ad altri dispositivi, anche quelli IoT utilizzano software per le loro funzioni, che necessitano di aggiornamenti costanti per prevenire l’exploit di vulnerabilità note. Molti software utilizzati nei dispositivi IoT sono basati su codice open-source, il che significa che gli aggressori potrebbero esaminare e sfruttare le vulnerabilità prima di tentare un attacco. Pertanto, è consigliabile applicare patch il prima possibile per le vulnerabilità conosciute, soprattutto quelle classificate come critiche o ad alto rischio.

ELIMINARE I DISPOSITIVI INUTILIZZATI E ISOLARE I SISTEMI CRITICI

Un dispositivo ancora connesso ma non mantenuto rappresenta un rischio per la sicurezza, dal momento che non viene monitorato e non vengono applicate le patch. Per proteggere i dispositivi in utilizzo, è quindi consigliabile eliminare questi potenziali vettori di attacco. È inoltre consigliabile disabilitare le funzionalità non utilizzate e attivarle solo quando necessario, per prolungare la durata della batteria e ridurre le opportunità di attacco. Infine, la segmentazione della rete è fondamentale per proteggere i dispositivi IoT, poiché consente di isolarli dai sistemi e dati critici, limitando gli aggressori a specifiche sottoreti e offrendo maggiore controllo e capacità di monitoraggio.

UTILIZZARE ANTIVIRUS, FIREWALL E MANTENERE SOFTWARE AGGIORNATI

Per incrementare la sicurezza della rete, è necessaria l’installazione di un firewall, software o fisico, che aggiunge complessità e protezione, ostacolando i tentativi di accesso non autorizzato. Abilitare gli aggiornamenti automatici dell’antivirus garantisce una protezione costante contro le minacce. Inoltre, è importante verificare regolarmente se sono disponibili aggiornamenti alle ultime versioni per il firmware e il software dei dispositivi, poiché spesso includono miglioramenti e correzioni di bug, comprese quelle relative alla sicurezza.

CONTROLLARE ACCESSI E MONITORARE GLI EVENTI

È importante gestire attentamente gli accessi al sistema, suddividendo le credenziali e i ruoli in base al livello di autorità e fiducia, e monitorare regolarmente i log degli accessi e degli eventi, per rilevare eventuali attività sospette e per bloccare immediatamente dispositivi o accessi non autorizzati.

SCEGLIERE UN FORNITORE ATTENTO ALLA CYBERSECURITY

Affidarsi a fornitori esperti nello sviluppo di soluzioni IoT e con un’attenzione particolare alla cybersecurity. Easytech, specializzata nel settore della cybersecurity, può offrirti sistemi di sicurezza per l’intera infrastruttura, software affidabili e fornirti assistenza post vendita.